Prism et la NSA

Salut !

Il y a beaucoup de bruit autour des révélations d’Edward Snowden sur le programme d’espionnage Prism de la NSA, et je n’avais toujours pas fait d’article pour donner mon opinion. J’ai un moment été tenté d’en faire un dans le style de celui de Bluetouff. C’est un billet assez « coup de gueule » qui dit en gros que ce n’est pas nouveau et que cela n’a pas été faute de prévenir. L’espionnage de la NSA avait d’ailleurs été évoqué dans une conférence de Jacob Appelbaum que j’avais traduite sur ce blog. Les rumeurs sur l’existence d’un programme d’espionnage du nom d’Echelon datent d’il y au moins quinze ans.

L’avantage au moins c’est que maintenant nous ne serons plus les paranos de service quand on évoquera les grandes oreilles qui enregistrent tout ce qu’on dit sur Internet, les gens diront juste « mais oui bien sûr ». Dans sa conférence, Jacob Appelbaum avait d’ailleurs décrit trois mécanismes de défense quand il tente d’expliquer aux gens pourquoi l’anonymat et une corespondance privée pour échapper à l’espionnage sont importants. Donc dans un premier temps il y a le refus d’admettre la réalité en général. À l’étape 2 on nous ressort le couplet « je n’ai rien à cacher donc ce n’est pas un probème ». Ce n’est bien sûr pas vrai, on a toujours quelque chose à cacher. À l’étape 3, ils essayent de minimiser le problème en se convainquant que leurs correspondances sont une aiguille dans une botte de foin à retrouver. Et seulement après la peur s’installe. Nous n’en sommes donc qu’à l’étape 1. C’est une bonne chose que des révélations officielles sur cette affaire soient connues partout. On en est pourtant qu’au début du travail.

Donc en fait il y a bien l’existence de Prism, mais il y aurait également 3 autres programmes, 4 en tout, 2 pour enregistrer les métadonnées et les flux sur Internet, et 2 autres qui enregistrent les métadonnées et les flux sur la téléphonie. Pour rappel, les métadonnées sont les informations autour d’un contenu, telles que l’identité des personnes, l’heure des communications, la durée, la localisation… À ce sujet il est d’ailleurs utile de rappeler que les utilisateurs de Facebook qui disent « je ne laisse jamais rien sur Facebook, on ne peut rien savoir de moins » font gravement erreur. Grâce aux métadonnées récupérées depuis les journaux des serveurs, on sait quels profils elles vont voir à qui elles s’intéressent, quels couples sont en train de se faire, etc. Bref, donc ils ont quatre programmes, et une structure énorme qui sert les fins d’espionnage : des centres d’interception, des centre de données (dont un gigantesque qui est en train de se construire dans l’Utah), un supercalculateur pour casser les chiffrements, etc. Ils peuvent de toutes façons tout enregistrer car le coût du stockage est maintenant très bas. Le modèle n’est plus « on intercepte et on analyse sur le moment », mais « on intercepte, on enregistre, et on analyse après ». C’est un problème particulièrement pour le chiffrement. Il semble que chaque communication chiffrée est enregistrée d’office. Cela signifie par conséquent que ce n’est qu’une question de temps pour casser le chiffrement et accéder au message.

Donc j’aurais pu vous recommander d’utiliser des outils de chiffrement tels que Tor, HTTPS everywhere, Enigmail… mais il semblerait que ce soit en pure perte, du moins pour échapper à la surveillance des États-Unis. Ils seront sans aucun doute très utiles dans d’autres pays. En tous cas ces outils ne garantissent pas le secret, ça c’est certains, mais ils ont au moins le mérite de faire gagner un peu de temps. Et cela dans certains pays ça n’a pas de prix. Personnellement je vous encourage à vous y intéresser, vous trouverez plein d’informations sur cette page : http://cyphercat.eu/logiciels.php.

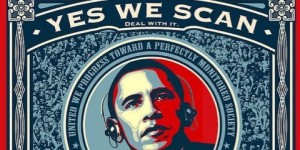

Que dire d’autre sur ce sujet ? Avec les révélations de Snowden on sait qu’un tas d’entreprises américaines collaborent avec les services de renseignement américain pour nous espionner, d’après l’aveu de Barack Obama lui-même, il faut donc se méfier comme de la peste de Microsoft, Apple Google, Amazon, Facebook, Twitter, etc. Les éviter serait même mieux. Certaines ont commencé plus tôt que d’autres d’ailleurs. On sait depuis 1999 qu’il y a une porte dérobé dans le système d’exploitation Windows pour servir la NSA. On sait aussi que ces pratiques ne se sont pas arrêtées. J’ai aidé à traduire récemment un billet pour le Framablog qui taille un joli short à Microsoft à ce sujet. Donc si on a perdu tout espoir de communiquer anonymement et secrètement par Internet, on peut au moins veiller à la sécurité de nos ordinateurs. Si on ne veut pas qu’ils s’introduisent chez nous, il ne faut pas utiliser des systèmes tels que Windows ou MacOS, mais que du logiciel libre tel que GNU/Linux, Ubuntu est un très bon point de départ (confère mon billet précédent). Il reste maintenant à savoir pourquoi l’armée française a reconduit un accord commercial avec Microsoft pour équiper leurs machines. Après les fuites sur la NSA, on ne peut qu’estimer que les responsables de cet accord sont coupables de haute trahison.